Parallax is a displacement or difference in the apparent position of an object viewed along two different lines of sight, and is measured by the angle or semi-angle of inclination between those two lines [1,2]

In Computation, the distance measurement by parallax is a special case of the principle of triangulation, which states that one can solve for all the sides and angles in a network of triangles if, in addition to all the angles in the network, the length of at least one side has been measured. Thus, the careful measurement of the length of one baseline can fix the scale of an entire triangulation network. In parallax, the triangle is extremely long and narrow, and by measuring both its shortest side (the motion of the observer) and the small top angle (always less than 1 arcsecond,[3] leaving the other two close to 90 degrees), the length of the long sides (in practice considered to be equal) can be determined.

Assuming the angle is small (see derivation below), the distance to an object (measured in parsecs) is the reciprocal of the parallax (measured in arcseconds): d (\mathrm{pc}) = 1 / p (\mathrm{arcsec}). For example, the distance to Proxima Centauri is 1/0.7687=1.3009 parsecs (4.243 ly).[4]

Another case that parallax can be observed

Software requirements are the most important part of a software project because some mistakes or errors in one can cause many problems in the others projects parts.

Software requirements can present parallax situations considering owner knowledge.

[1] Shorter Oxford English Dictionary. 1968. "Mutual inclination of two lines meeting in an angle"

[2] "Parallax". Oxford English Dictionary (Second Edition ed.). 1989. "Astron. Apparent displacement, or difference in the apparent position, of an object, caused by actual change (or difference) of position of the point of observation; spec. the angular amount of such displacement or difference of position, being the angle contained between the two straight lines drawn to the object from the two different points of view, and constituting a measure of the distance of the object."

[3] a b Zeilik & Gregory 1998, p. 44.

[4] a b Benedict, G. Fritz et al. (1999). "Interferometric Astrometry of Proxima Centauri and Barnard's Star Using HUBBLE SPACE TELESCOPE Fine Guidance Sensor 3: Detection Limits for Substellar Companions". The Astronomical Journal 118 (2): 1086–1100. arXiv:astro-ph/9905318. Bibcode 1999astro.ph..5318B. doi:10.1086/300975.

Tuesday, November 13, 2012

Sunday, November 11, 2012

Saturday, November 10, 2012

Friday, November 09, 2012

Elementos para evitar a repetição - One/Ones

Estes elementos são usados para evitar a repetição de

um substantivo já mencionado. Geralmente são precedidos por um

determinante: a, an, another, the, this, that. Veja os exemplos abaixo:

These chocolates are delicious. Would you like a chocolate?

(Estes chocolates são deliciosos. Você gostaraia de um chocolate?)

Usando os elementos para evitar a repetição, a frase acima é escrita da seguinte maneira:(Estes chocolates são deliciosos. Você gostaraia de um chocolate?)

These chocolates are delicious. Would you like one?

little x A few

A little"(um pouco,algum) é usado com

substantivos no singular-incontáveis e "a few"(alguns) é usado com

substantivos no plural-contáveis.Vejam alguns exemplos:

a.I drink a little water=I drink some water.(Eu bebo um pouco de àgua.)

b.There is a little money=There is some money.(Há algum dinheiro.)

c.I know a few teachers=I know some teachers.(Eu conheço alguns professores.)

d.We saw a few pictures=We saw some pictures.(Nós vimos algumas fotos.)

a.I drink a little water=I drink some water.(Eu bebo um pouco de àgua.)

b.There is a little money=There is some money.(Há algum dinheiro.)

c.I know a few teachers=I know some teachers.(Eu conheço alguns professores.)

d.We saw a few pictures=We saw some pictures.(Nós vimos algumas fotos.)

Many X A lot of - Lots of

Essa três palavras significam muitos, muitas. E são seguidas por um substantivo no plural. A lot of e lots of

são usados no estilo informal e são preferidos em orações afirmativas. E

a expressão a lot (sem of) tem o significado de muito, e não é seguida

de substantivo.

Ex.: There aren't many tickets for the show.

Ex.: He is traveling a lot.

Ex.: There are a lot of/ lots of products 20% off.

Ex.: There aren't many tickets for the show.

Ex.: He is traveling a lot.

Ex.: There are a lot of/ lots of products 20% off.

Will you or won't you?

Lesson Topic: Future Tense

Using "Will" And "Be Going To"

Question: You are going out for lunch. You hear your boss saying that his shirt is ready at the dry cleaner's. You are a really faithful, helpful, and loyal employee. What do you say?

If you chose not to get fired, you are considering A and B. Which one is possible? Which one is best? Which one is usually said by a native speaker?

Both A and B are possible, but one is more common for a native speaker. Though will and be going to mean almost the same thing and are interchangeable sometimes, there are some situations when one is used more than the other.

Will

Promises

Offers to help

Request for help

Predictions about the

future

Refusal of things

Be Going To

State a plan or intention

Question: You are going out for lunch. You hear your boss saying that his shirt is ready at the dry cleaner's. You are a really faithful, helpful, and loyal employee. What do you say?

- I'm going to pick it up for you.

- I'll pick it up for you.

- Pick it up yourself! You, lazy bum!

If you chose not to get fired, you are considering A and B. Which one is possible? Which one is best? Which one is usually said by a native speaker?

Both A and B are possible, but one is more common for a native speaker. Though will and be going to mean almost the same thing and are interchangeable sometimes, there are some situations when one is used more than the other.

Will

Promises

|

|

|

||||||

|

||||||

|

State a plan or intention

|

Sunday, November 04, 2012

Montando compartilhamentos do Samba via linha de comando

Nos clientes Linux, a forma mais prática de acessar os compartilhamentos

do Samba é utilizar clientes gráficos como o Smb4K e o módulo smb:/ do

Konqueror. Apesar disso, o Samba possui também um cliente de modo texto,

o smbclient e é possível também montar os compartilhamentos,

funcionalidade que equivale à opção "mapear unidade de rede" disponível

nos clientes Windows.

É possível também fazer com que os compartilhamentos sejam montados automaticamente durante o boot, adicionando as entradas apropriadas no arquivo "/etc/fstab". Desta forma, os compartilhamentos são montados automaticamente durante o boot e ficam acessíveis de forma permanente nas pastas especificadas por você. Esta é uma opção interessante em muitos ambientes, já que é mais fácil para os usuários simplesmente acessarem os arquivos através de uma pasta, do que terem que montar o compartilhamento usando o Smb4K.

O primeiro passo é aprender a sintaxe da montagem dos compartilhamentos via linha de comando, já que as entradas do fstab utilizam os mesmos argumentos.

Começando do básico, você pode listar os compartilhamentos disponíveis em um servidor da rede usando o comando:

Veja que o comando especifica o endereço do servidor (você pode usar também o nome na rede Windows) e a conta de usuário que será usado para abrir a conexão. Depois de fornecer a senha, você obtém uma lista dos compartilhamentos disponíveis, como em:

O exemplo mais simples para montar um dos compartilhamentos via linha de comando seria:

Aqui, estou montando o compartilhamento "arquivos" na pasta "/mnt/smb" (que deve ser previamente criada usando o comando mkdir). O "servidor" pode tanto ser o nome da máquina, dentro da rede Windows, quanto seu endereço IP. Como em outros comandos de montagem, você precisa executar o comando como root.

O comando mount é um dos comandos mais tradicionais do Linux, que permite "mapear" um diretório qualquer dentro de outro diretório do sistema. A opção "-t" serve para especificar o sistema de arquivos, neste caso o "smbfs", usado para acessar compartilhamentos Windows. Note que a localização do compartilhamento é fornecida numa sintaxe muito similar à que usaríamos para mapear um compartilhamento no Windows, com a sintaxe "barra barra servidor barra compartilhamento". A única diferença é que aqui usamos barras "normais" ao invés de barras invertidas. :)

Só para efeito de comparação, ao mapear o mesmo compartilhamento numa máquina Windows, teríamos:

O problema com o comando acima é que ele só funciona realmente ao montar compartilhamentos do Windows 98/ME, que não possuem senhas. No Windows 2000/XP/Vista (com exceção das estações com o simple sharing ativado), você vai receber uma mensagem de acesso negado, já que neles você precisa se autenticar para obter acesso aos compartilhamentos. Para isso, é necessário incluir a opção "-o username=usuario" (tudo junto, sem espaços), especificando o login que será usado, como em:

É possível também especificar a senha diretamente no comando, o que permite usar o comando em scripts:

Depois de montado o compartilhamento, os arquivos podem ser acessados normalmente, usando o Konqueror, Nautilus ou outro gerenciador de arquivos. É muito similar ao acessar uma compartilhamento mapeado no Windows, a principal diferença é que você define uma pasta onde ele será montado, ao invés de acessá-lo através de uma letra, como "E:" ou "Z:".

Uma peculiaridade do mount é que os arquivos dentro da pasta montada passarão por padrão a ser propriedade do root. Isso não altera as permissões de acesso dos arquivos no servidor (a mudança é apenas local), mas impede que seu login de usuário consiga alterar os arquivos, mesmo que as permissões de acesso do Samba digam o contrário.

Para evitar isso é necessário adicionar a opção "uid=", especificando o login de usuário (na máquina local) correto, como em:

A opção "uid=" é interpretada localmente. O login especificado não é repassado ao servidor Samba, de forma que você pode usar qualquer conta de usuário local. Ele serve apenas para corrigir as permissões de acesso, de forma que você possa alterar os arquivos normalmente usando seu login de usuário.

O passo seguinte é tornar a montagem permanente, já que, usando o comando mount, ela é perdida ao reiniciar o micro.

Para isso, inserimos uma nova linha no final do arquivo "/etc/fstab". A ordem dos parâmetros fica um pouco diferente, mas você notará que os parâmetros continuam os mesmos que usamos no comando anterior:

Caso necessário, você pode também indicar o grupo, junto com o usuário local, usando a opção "gid=", como em:

O fstab é um dos principais arquivos de configuração, por isso é sempre importante ter cuidado ao editá-lo. Apenas adicione a nova linha, sem alterar as anteriores e lembre-se sempre de deixar uma linha em branco no final do arquivo.

Um parâmetro útil que pode ser incluído é a opção "users" que permite que você consiga montar e desmontar o compartilhamento usando seu login de usuário, sem precisar usar a conta de root. Para isso, adicione o parâmetro "user", antes do "username=" (sem espaços), como em:

A montagem e desmontagem neste caso é feita indicando apenas o diretório, como em "umount /mnt/smb" e "mount /mnt/smb". A principal observação é que o smbmnt só aceita fazer a montagem em uma pasta de propriedade do usuário, por isso é necessário ajustar as permissões da pasta usando o comando chown, como em:

O "0 0" incluído sempre no final da linha é um parâmetro passado sistema, que diz que ele não deve verificar o sistema de arquivos usando o fsck durante a inicialização, já que aqui estamos montando um compartilhamento de rede e não uma partição.

Embora não seja muito recomendável do ponto de vista da segurança, também é possível escancarar as permissões, fazendo com que qualquer usuário logado no cliente Linux tenha acesso completo a todos os arquivos. Para isso, você usaria o parâmetro "smbpasswd,fmask=777,dmask=777", como em

(tudo em uma única linha) Como estamos adicionando as senhas dos compartilhamentos dentro do arquivo, também é fortemente recomendável manter as permissões de leitura do arquivo em "600", de forma que apenas o root tenha permissão para ver seu conteúdo. Para isso, use o comando:

É possível montar diversos compartilhamentos, adicionando uma linha para cada um. Não existe limitação para o número máximo de compartilhamentos que podem ser adicionados, mas você deve ter cuidado de adicionar apenas compartilhamentos de servidores que fiquem ligados continuamente. Se o servidor estiver desligado durante o boot da estação, o boot do cliente vai demorar muito mais que o normal e o usuário verá o erro relacionado à montagem do compartilhamento, o que não é muito elegante, nem muito bom para sua reputação como administrador. :)

Nos exemplos anteriores, especificamos as senhas de montagem dos compartilhamentos diretamente no arquivo "/etc/fstab". Mesmo protegendo o arquivo com o "chmod 600", muita gente afirma que isso é um problema grave de segurança, já que alguém que conseguisse obter acesso ao arquivo, obteria automaticamente as senhas dos compartilhamentos.

Uma opção é usar um arquivo externo para armazenar as senhas. Ele pode ser armazenado tanto dentro do diretório /home/root, quanto dentro do home do usuário do sistema que tem acesso ao compartilhamento. Você pode também usar diversos arquivos de senha, um para cada compartilhamento que precisa ser montado.

Para criar os arquivos de senha, use os três comandos abaixo, ainda como root:

Usado desta forma, o comando echo permite criar arquivos de texto e adicionar novas linhas. O primeiro comando cria o arquivo, adicionando a linha com o nome do usuário, enquanto o segundo adiciona a linha com a senha. Se por acaso o arquivo já existir, ele é subscrito.

Como o arquivo foi criado pelo root, o comando "chmod 600" usado no final faz com que, mesmo colocado dentro do home do usuário "joao", apenas o root tenha acesso ao arquivo, evitando acidentes.

Você pode também criar o arquivo usando um editor de textos qualquer e ajustar as permissões manualmente. Neste caso, bastaria adicionar as duas linhas:

Com o arquivo criado, você pode modificar a(s) linha(s) no fstab, especificando a localização do arquivo, ao invés de colocar o usuário e senha diretamente, como em:

Ao montar vários compartilhamentos, que são acessados usando o mesmo login e senha, você pode especificar o mesmo arquivo em todas as linhas, mas, no caso de diversos compartilhamentos, montados usando credenciais diferentes, você deve criar arquivos separados para cada um e especificar o arquivo correto dentro da linha de montagem de cada compartilhamento.

É possível também fazer com que os compartilhamentos sejam montados automaticamente durante o boot, adicionando as entradas apropriadas no arquivo "/etc/fstab". Desta forma, os compartilhamentos são montados automaticamente durante o boot e ficam acessíveis de forma permanente nas pastas especificadas por você. Esta é uma opção interessante em muitos ambientes, já que é mais fácil para os usuários simplesmente acessarem os arquivos através de uma pasta, do que terem que montar o compartilhamento usando o Smb4K.

O primeiro passo é aprender a sintaxe da montagem dos compartilhamentos via linha de comando, já que as entradas do fstab utilizam os mesmos argumentos.

Começando do básico, você pode listar os compartilhamentos disponíveis em um servidor da rede usando o comando:

$ smbclient -L 192.168.1.254 -U gdh

Veja que o comando especifica o endereço do servidor (você pode usar também o nome na rede Windows) e a conta de usuário que será usado para abrir a conexão. Depois de fornecer a senha, você obtém uma lista dos compartilhamentos disponíveis, como em:

E230 Printer

print$ Disk Drivers de impress_o para os clientes Windows

arquivos Disk

projetos Disk

backup Disk

IPC$ IPC IPC Service (Samba PDC)

print$ Disk Drivers de impress_o para os clientes Windows

arquivos Disk

projetos Disk

backup Disk

IPC$ IPC IPC Service (Samba PDC)

# mount -t smbfs //servidor/arquivos /mnt/smb

Aqui, estou montando o compartilhamento "arquivos" na pasta "/mnt/smb" (que deve ser previamente criada usando o comando mkdir). O "servidor" pode tanto ser o nome da máquina, dentro da rede Windows, quanto seu endereço IP. Como em outros comandos de montagem, você precisa executar o comando como root.

O comando mount é um dos comandos mais tradicionais do Linux, que permite "mapear" um diretório qualquer dentro de outro diretório do sistema. A opção "-t" serve para especificar o sistema de arquivos, neste caso o "smbfs", usado para acessar compartilhamentos Windows. Note que a localização do compartilhamento é fornecida numa sintaxe muito similar à que usaríamos para mapear um compartilhamento no Windows, com a sintaxe "barra barra servidor barra compartilhamento". A única diferença é que aqui usamos barras "normais" ao invés de barras invertidas. :)

Só para efeito de comparação, ao mapear o mesmo compartilhamento numa máquina Windows, teríamos:

O problema com o comando acima é que ele só funciona realmente ao montar compartilhamentos do Windows 98/ME, que não possuem senhas. No Windows 2000/XP/Vista (com exceção das estações com o simple sharing ativado), você vai receber uma mensagem de acesso negado, já que neles você precisa se autenticar para obter acesso aos compartilhamentos. Para isso, é necessário incluir a opção "-o username=usuario" (tudo junto, sem espaços), especificando o login que será usado, como em:

# mount -t smbfs //servidor/arquivos /mnt/smb -o username=gdh

É possível também especificar a senha diretamente no comando, o que permite usar o comando em scripts:

# mount -t smbfs //servidor/arquivos /mnt/smb -o username=gdh,password=1234

Depois de montado o compartilhamento, os arquivos podem ser acessados normalmente, usando o Konqueror, Nautilus ou outro gerenciador de arquivos. É muito similar ao acessar uma compartilhamento mapeado no Windows, a principal diferença é que você define uma pasta onde ele será montado, ao invés de acessá-lo através de uma letra, como "E:" ou "Z:".

Uma peculiaridade do mount é que os arquivos dentro da pasta montada passarão por padrão a ser propriedade do root. Isso não altera as permissões de acesso dos arquivos no servidor (a mudança é apenas local), mas impede que seu login de usuário consiga alterar os arquivos, mesmo que as permissões de acesso do Samba digam o contrário.

Para evitar isso é necessário adicionar a opção "uid=", especificando o login de usuário (na máquina local) correto, como em:

# mount -t smbfs //servidor/arquivos /mnt/smb -o username=gdh,password=1234,uid=gdh

A opção "uid=" é interpretada localmente. O login especificado não é repassado ao servidor Samba, de forma que você pode usar qualquer conta de usuário local. Ele serve apenas para corrigir as permissões de acesso, de forma que você possa alterar os arquivos normalmente usando seu login de usuário.

O passo seguinte é tornar a montagem permanente, já que, usando o comando mount, ela é perdida ao reiniciar o micro.

Para isso, inserimos uma nova linha no final do arquivo "/etc/fstab". A ordem dos parâmetros fica um pouco diferente, mas você notará que os parâmetros continuam os mesmos que usamos no comando anterior:

//servidor/arquivos /mnt/smb smbfs username=gdh,password=1234,uid=gdh 0 0

Caso necessário, você pode também indicar o grupo, junto com o usuário local, usando a opção "gid=", como em:

//servidor/arquivos /mnt/smb smbfs username=gdh,password=1234,uid=gdh,gid=users 0 0

O fstab é um dos principais arquivos de configuração, por isso é sempre importante ter cuidado ao editá-lo. Apenas adicione a nova linha, sem alterar as anteriores e lembre-se sempre de deixar uma linha em branco no final do arquivo.

Um parâmetro útil que pode ser incluído é a opção "users" que permite que você consiga montar e desmontar o compartilhamento usando seu login de usuário, sem precisar usar a conta de root. Para isso, adicione o parâmetro "user", antes do "username=" (sem espaços), como em:

//servidor/arquivos /mnt/smb smbfs users,username=gdh,password=1234,uid=gdh 0 0

A montagem e desmontagem neste caso é feita indicando apenas o diretório, como em "umount /mnt/smb" e "mount /mnt/smb". A principal observação é que o smbmnt só aceita fazer a montagem em uma pasta de propriedade do usuário, por isso é necessário ajustar as permissões da pasta usando o comando chown, como em:

# chown gdh.gdh /mnt/smb

O "0 0" incluído sempre no final da linha é um parâmetro passado sistema, que diz que ele não deve verificar o sistema de arquivos usando o fsck durante a inicialização, já que aqui estamos montando um compartilhamento de rede e não uma partição.

Embora não seja muito recomendável do ponto de vista da segurança, também é possível escancarar as permissões, fazendo com que qualquer usuário logado no cliente Linux tenha acesso completo a todos os arquivos. Para isso, você usaria o parâmetro "smbpasswd,fmask=777,dmask=777", como em

//servidor/arquivos /mnt/smb smbfs users,username=gdh,password=1234

smbpasswd,fmask=777,dmask=777 0 0

smbpasswd,fmask=777,dmask=777 0 0

(tudo em uma única linha) Como estamos adicionando as senhas dos compartilhamentos dentro do arquivo, também é fortemente recomendável manter as permissões de leitura do arquivo em "600", de forma que apenas o root tenha permissão para ver seu conteúdo. Para isso, use o comando:

# chmod 600 /etc/fstab

É possível montar diversos compartilhamentos, adicionando uma linha para cada um. Não existe limitação para o número máximo de compartilhamentos que podem ser adicionados, mas você deve ter cuidado de adicionar apenas compartilhamentos de servidores que fiquem ligados continuamente. Se o servidor estiver desligado durante o boot da estação, o boot do cliente vai demorar muito mais que o normal e o usuário verá o erro relacionado à montagem do compartilhamento, o que não é muito elegante, nem muito bom para sua reputação como administrador. :)

Nos exemplos anteriores, especificamos as senhas de montagem dos compartilhamentos diretamente no arquivo "/etc/fstab". Mesmo protegendo o arquivo com o "chmod 600", muita gente afirma que isso é um problema grave de segurança, já que alguém que conseguisse obter acesso ao arquivo, obteria automaticamente as senhas dos compartilhamentos.

Uma opção é usar um arquivo externo para armazenar as senhas. Ele pode ser armazenado tanto dentro do diretório /home/root, quanto dentro do home do usuário do sistema que tem acesso ao compartilhamento. Você pode também usar diversos arquivos de senha, um para cada compartilhamento que precisa ser montado.

Para criar os arquivos de senha, use os três comandos abaixo, ainda como root:

# echo "username=gdh" > /home/gdh/.smbpasswd

# echo "password=1234" >> /home/gdh/.smbpasswd

# chmod 600 /home/gdh/.smbpasswd

# echo "password=1234" >> /home/gdh/.smbpasswd

# chmod 600 /home/gdh/.smbpasswd

Usado desta forma, o comando echo permite criar arquivos de texto e adicionar novas linhas. O primeiro comando cria o arquivo, adicionando a linha com o nome do usuário, enquanto o segundo adiciona a linha com a senha. Se por acaso o arquivo já existir, ele é subscrito.

Como o arquivo foi criado pelo root, o comando "chmod 600" usado no final faz com que, mesmo colocado dentro do home do usuário "joao", apenas o root tenha acesso ao arquivo, evitando acidentes.

Você pode também criar o arquivo usando um editor de textos qualquer e ajustar as permissões manualmente. Neste caso, bastaria adicionar as duas linhas:

username=gdh

password=1234

password=1234

Com o arquivo criado, você pode modificar a(s) linha(s) no fstab, especificando a localização do arquivo, ao invés de colocar o usuário e senha diretamente, como em:

//servidor/arquivos /mnt/smb smbfs users,credentials=/home/gdh/.smbpasswd 0 0

ou:

//servidor/arquivos /mnt/smb smbfs users,credentials=/home/gdh/.smbpasswd

smbpasswd,uid=gdh,gid=gdh 0 0

smbpasswd,uid=gdh,gid=gdh 0 0

(tudo em uma única linha)

Ao montar vários compartilhamentos, que são acessados usando o mesmo login e senha, você pode especificar o mesmo arquivo em todas as linhas, mas, no caso de diversos compartilhamentos, montados usando credenciais diferentes, você deve criar arquivos separados para cada um e especificar o arquivo correto dentro da linha de montagem de cada compartilhamento.

Você pode criar quantos arquivos de senha diferentes quiser, mas cada arquivo deve conter um único usuário e senha.

Friday, November 02, 2012

Pequena Introdução à Análise de Valor Agregado

A análise de valor agregado em projetos é uma ferramenta cujo uso em

gerenciamento de projetos tem se difundido de forma muito veloz. O PMI (

www.pmi.org ) possui uma publicação chamada “practice standard for

earned value management”, que inclui, além da análise, um guia de uso da

ferramenta de maneira mais efetiva. Este padrão pode ser baixado pelo

site do PMI por seus membros.

O gerenciamento do valor agregado consiste em medir a performance pela comparação do custo do projeto com seu valor agregado. De forma resumida, significa analisar três curvas de desempenho. Uma curva, representa o valor planejado ao longo do tempo, outra representa o valor realmente gerado até o momento e a terceira curva representa o valor do custo do projeto. No exemplo abaixo, é mostrado um projeto de R$ 50.000,00, atrasado e acima do custo previsto:

1.1.2 COTR (EV)

Custo Orçado do Trabalho Realizado ou EV – Earned Value: É o custo planejado do projeto para o trabalho realizado até o momento. No Gráfico 1.1, está representado como a linha azul. Como o valor atual da linha azul está abaixo da linha preta, o projeto está atrasado.

O COTR (EV) é o valor dos serviços realmente executados baseados nos preços orçados ou seja , é o valor da medição – em reais – de um empreendimento.

1.1.3 CRTR (AC)

Custo Real do Trabalho Realizado ou AC – Actual Cost: É o custo efetivamente desembolsado para o avanço atual do projeto. No Gráfico 1.1, está representado como a linha vermelha.

1.2 Principais Indicadores da análise de valor agregado

Os principais indicadores para análise de valor agregado são os seguintes:

1.2.1 SPI – Schedule Performance Index

Também chamdo de SV – schedule Variance. Representa o percentual de cumprimento do cronograma. Um projeto que cumpre exatamente os prazos planejados apresenta um índice de 100%. Este índice é dado pela seguinte fórmula:

Este índice pode ser entendido como a velocidade relativa ao previsto que o projeto está sendo executado. Por isso, se este índice for menor que 100%, o projeto está atrasado. No gráfico, ele pode ser melhor visualizado:

1.2.2 CPI – Cost Performance Index

É o custo total efetivo contra o previsto para o avanço atual do projeto. Pode ser expresso pela fórmula:

Da mesma maneira que o SPI, o valor acima de 100% representa um projeto com desempenho melhor que o previsto na linha de base. Um projeto com CPI de 50%, por exemplo, esté custando o dobro do planejado, pois tem uma efetividade de 50% do valor aplicado.

Para este indicador, o valor de COTA, ou seja, o desempenho do cronograma, não é utilizado, pois leva em conta apenas o valor gasto para cada avanço físico. O gráfico que representa este indicador é assim:

1.3 Previsões de custos e prazos usando a metodologia EVA

1.3.1 Método Otimista

Segundo o método otimista, a diferença do cumprimento do cronograma ou de custos não constitui uma tendência de comportamento e pode ser considerada como um desvio de percurso que impactará nas novas tarefas apenas alterando a data de seu início.

Portanto, segundo este método, o atraso/adiantamento ou custo acima/abaixo do previsto continuará constante até o final do projeto. Como a maioria dos projetos atrasam e/ou têm custos acima do previsto, este método é chamado “método otimista”. Para o Projeto de exemplo, a previsão usando este método seria:

Para este projeto de exemplo, teríamos:

COTR: R$ 12.800

COTA: R$ 21.000

CRTR: R$ 29.500

Custo da Linha de Base: R$ 50.000

Custo Previsto (Otimista) = (CRTR – COTR )+Custo da linha de Base

Custo Previsto (Otimista) = R$ 66.700

Duração na linha de base: 69 dias

Dias corridos até atualização: 32 dias

Atraso Atual = ((1 – SPI) x Tempo decorrido)

Atraso Atual = ((1-0,61) x 32 dias) = 12 dias

Previsão de duração (Otimista) = 83 dias

Método do Valor Mais provável ou Realista

O método do valor mais provável, ou realista, prevê que a velocidade ou efetividade dos custos do projeto continuarão com a mesma taxa de desvio que apresentam na medição mais recente, ou seja, o SPI e CPI permanecerão constantes durante o término do projeto.

Visualizando o gráfico do exemplo:

Calculando:

COTR: R$ 12.800

COTA: R$ 21.000

CRTR: R$ 29.500

Custo da Linha de Base: R$ 50.000

CPI = 12.800 / 29.500 = 0,42

Custo do projeto (Realista) = 50.000 / 0,42 = R$119.000

Duração na linha de base: 69 dias

SPI = 12.800 / 21.000 = 0,61

Duração do projeto (Realista) = 69 / 0,61 = 113 dias

1.3.2 Método Pessimista

Embora não seja o método mais usual, o método pessimista parte do pressuposto que as pessoas envolvidas no projeto colocarão mais empenho em um projeto que está atrasado, aumentando o custo na forma de horas extras e de maior mobilização de pessoal, de forma a tentar reverter um quadro de atraso.

Considera-se, então, que o custo do projeto será dado pela multiplicação do CPI pelo SPI, cujo nome é SCI (Scheduled Cost Index).

Segue o exemplo do projeto anterior:

CPI = 0,42

SPI = 0.61

SCI = 0,42 x 0,61 = 0,256

Custo Previsto (pessimista) = R$50.000 / 0,256 = R$195.160,00

O termo EVA, na significação deste artigo (Earned Value Analysis) esté em desuso. O PMI substituiu todas as referências por EVM (Earned Value Management), pois EVA pode ser confundido com EVA®, referência a Economic Value-added, uma metodologia patenteada pela consultoria Stern Stuart.

O gerenciamento do valor agregado consiste em medir a performance pela comparação do custo do projeto com seu valor agregado. De forma resumida, significa analisar três curvas de desempenho. Uma curva, representa o valor planejado ao longo do tempo, outra representa o valor realmente gerado até o momento e a terceira curva representa o valor do custo do projeto. No exemplo abaixo, é mostrado um projeto de R$ 50.000,00, atrasado e acima do custo previsto:

1.1 Principais Informações para cálculo do Valor Agregado:

1.1.1 COTA (PV)

Custo Orçado do Trabalho Agendado ou PV – Planned Value: É o custo

planejado do projeto na sua linha de base, via de regra, o custo usado

para o cotação do projeto. No Gráfico 1.1, está representado como a

linha preta.1.1.1 COTA (PV)

1.1.2 COTR (EV)

Custo Orçado do Trabalho Realizado ou EV – Earned Value: É o custo planejado do projeto para o trabalho realizado até o momento. No Gráfico 1.1, está representado como a linha azul. Como o valor atual da linha azul está abaixo da linha preta, o projeto está atrasado.

O COTR (EV) é o valor dos serviços realmente executados baseados nos preços orçados ou seja , é o valor da medição – em reais – de um empreendimento.

1.1.3 CRTR (AC)

Custo Real do Trabalho Realizado ou AC – Actual Cost: É o custo efetivamente desembolsado para o avanço atual do projeto. No Gráfico 1.1, está representado como a linha vermelha.

1.2 Principais Indicadores da análise de valor agregado

Os principais indicadores para análise de valor agregado são os seguintes:

1.2.1 SPI – Schedule Performance Index

Também chamdo de SV – schedule Variance. Representa o percentual de cumprimento do cronograma. Um projeto que cumpre exatamente os prazos planejados apresenta um índice de 100%. Este índice é dado pela seguinte fórmula:

Este índice pode ser entendido como a velocidade relativa ao previsto que o projeto está sendo executado. Por isso, se este índice for menor que 100%, o projeto está atrasado. No gráfico, ele pode ser melhor visualizado:

Gráfico 2: Determinação do SPI

É o custo total efetivo contra o previsto para o avanço atual do projeto. Pode ser expresso pela fórmula:

Da mesma maneira que o SPI, o valor acima de 100% representa um projeto com desempenho melhor que o previsto na linha de base. Um projeto com CPI de 50%, por exemplo, esté custando o dobro do planejado, pois tem uma efetividade de 50% do valor aplicado.

Para este indicador, o valor de COTA, ou seja, o desempenho do cronograma, não é utilizado, pois leva em conta apenas o valor gasto para cada avanço físico. O gráfico que representa este indicador é assim:

1.3 Previsões de custos e prazos usando a metodologia EVA

1.3.1 Método Otimista

Segundo o método otimista, a diferença do cumprimento do cronograma ou de custos não constitui uma tendência de comportamento e pode ser considerada como um desvio de percurso que impactará nas novas tarefas apenas alterando a data de seu início.

Portanto, segundo este método, o atraso/adiantamento ou custo acima/abaixo do previsto continuará constante até o final do projeto. Como a maioria dos projetos atrasam e/ou têm custos acima do previsto, este método é chamado “método otimista”. Para o Projeto de exemplo, a previsão usando este método seria:

Gráfico 4: Método Otimista de Previsão

Para este projeto de exemplo, teríamos:

COTR: R$ 12.800

COTA: R$ 21.000

CRTR: R$ 29.500

Custo da Linha de Base: R$ 50.000

Custo Previsto (Otimista) = (CRTR – COTR )+Custo da linha de Base

Custo Previsto (Otimista) = R$ 66.700

Duração na linha de base: 69 dias

Dias corridos até atualização: 32 dias

Atraso Atual = ((1 – SPI) x Tempo decorrido)

Atraso Atual = ((1-0,61) x 32 dias) = 12 dias

Previsão de duração (Otimista) = 83 dias

Método do Valor Mais provável ou Realista

O método do valor mais provável, ou realista, prevê que a velocidade ou efetividade dos custos do projeto continuarão com a mesma taxa de desvio que apresentam na medição mais recente, ou seja, o SPI e CPI permanecerão constantes durante o término do projeto.

Visualizando o gráfico do exemplo:

Gráfico 5: Método Realista de Previsão

Calculando:

COTR: R$ 12.800

COTA: R$ 21.000

CRTR: R$ 29.500

Custo da Linha de Base: R$ 50.000

CPI = 12.800 / 29.500 = 0,42

Custo do projeto (Realista) = 50.000 / 0,42 = R$119.000

Duração na linha de base: 69 dias

SPI = 12.800 / 21.000 = 0,61

Duração do projeto (Realista) = 69 / 0,61 = 113 dias

1.3.2 Método Pessimista

Embora não seja o método mais usual, o método pessimista parte do pressuposto que as pessoas envolvidas no projeto colocarão mais empenho em um projeto que está atrasado, aumentando o custo na forma de horas extras e de maior mobilização de pessoal, de forma a tentar reverter um quadro de atraso.

Considera-se, então, que o custo do projeto será dado pela multiplicação do CPI pelo SPI, cujo nome é SCI (Scheduled Cost Index).

Segue o exemplo do projeto anterior:

CPI = 0,42

SPI = 0.61

SCI = 0,42 x 0,61 = 0,256

Custo Previsto (pessimista) = R$50.000 / 0,256 = R$195.160,00

Porque o review acadêmico é um filtro desnecessário para a ciência?

Esse post do Normal Deviate, apresenta uma situação a qual é bem comum em ambientes acadêmicos: O autor trabalha meses na escrita de um arquivo original, faz a revisões, manda para algum journal e após isso tem simplesmente a negativa da publicação; na qual muitas das vezes bons artigos são descartados muito mais por questões relacionadas a forma do que pelo conteúdo, e artigos que não fazem nada mais do que ser um bolo de citações são publicados.

A critica é bem pertinente, e apresenta um ponto de vista interessante na qual defende um movimento paralelo a isto (que pode viver e sincronia com o método de peer review que é utilizado a mais de 350 anos) que é um site de publicações livres; pois, como o autor elencou, não parece razoável realizar a ciência em sua forma mais moderna, utilizando-se métodos de revisão e validação de 350 anos atrás sem nenhum tipo de crítica a respeito.

O Marcelo Hermes França (o qual é um dos mais respeitados cientistas do Brasil e dono do Site Ciência Brasil) é um grande defensor do sistema atual de revisão, e um os maiores críticos de revistas científicas e fator de impacto no Brasil, no qual muitos dos seus posts expõe a forma picareta que essas revistas realizam ciência através de artigos pagos, revisões capengas, e principalmente o clube da citação que é a forma mais horrenda de se desenvolver ciência e obter financiamento público.

É um tema bem interessante e que impacta diretamente a mineração de dados devido ao fato de ser um campo novo, no qual há muito mais preocupação com as formas do que estamos analisando e vendo como conhecimento do que a aplicação prática, a qual penso que está sendo ceifada pelos journals da área.

Fonte: http://mineracaodedados.wordpress.com/2012/10/31/porque-o-review-academico-e-um-filtro-desnecessario-para-a-ciencia/

A critica é bem pertinente, e apresenta um ponto de vista interessante na qual defende um movimento paralelo a isto (que pode viver e sincronia com o método de peer review que é utilizado a mais de 350 anos) que é um site de publicações livres; pois, como o autor elencou, não parece razoável realizar a ciência em sua forma mais moderna, utilizando-se métodos de revisão e validação de 350 anos atrás sem nenhum tipo de crítica a respeito.

O Marcelo Hermes França (o qual é um dos mais respeitados cientistas do Brasil e dono do Site Ciência Brasil) é um grande defensor do sistema atual de revisão, e um os maiores críticos de revistas científicas e fator de impacto no Brasil, no qual muitos dos seus posts expõe a forma picareta que essas revistas realizam ciência através de artigos pagos, revisões capengas, e principalmente o clube da citação que é a forma mais horrenda de se desenvolver ciência e obter financiamento público.

É um tema bem interessante e que impacta diretamente a mineração de dados devido ao fato de ser um campo novo, no qual há muito mais preocupação com as formas do que estamos analisando e vendo como conhecimento do que a aplicação prática, a qual penso que está sendo ceifada pelos journals da área.

Fonte: http://mineracaodedados.wordpress.com/2012/10/31/porque-o-review-academico-e-um-filtro-desnecessario-para-a-ciencia/

Wednesday, October 31, 2012

Traduzindo a Estratégia para a Operação

Entre os principais desafios das organizações e seus gestores está o atendimento às necessidades dos interessados1 no negócio, principalmente quanto aos resultados esperados por estes. Para tanto, alguns trabalhos têm sido desenvolvidos visando alinhar os resultados das iniciativas advindas dessas necessidades aos objetivos estratégicos de uma organização.

Recentemente, uma norma sobre gerenciamento de portfolio foi lançada pelo Project Management Institute2 com orientações importantes para melhorar os resultados dos projetos selecionados por uma organização, e em especial que estejam alinhados aos objetivos estratégicos desta. Quando se trata de atingir resultados alinhados aos objetivos estratégicos um referencial a ser seguido é o método de Balanced Scorecard 3. Assim sendo, um modelo para alinhamento do gerenciamento do portfolio de projetos aos objetivos estratégicos para uma organização empreendedora deve ser baseado na gestão do BSC.

O Balanced Scorecard (BSC) constitui uma valiosa metodologia adotada por empresas que desejam não apenas mensurar, mas também obter elementos que proporcionem condições de acompanhar o desempenho e auxiliar na revisão de metas e estratégias de ação.

Assim, o BSC além de preservar os indicadores financeiros como a síntese final do desempenho gerencial e organizacional, também incorpora um conjunto de medidas mais genérico e integrado que vincula o desempenho sob as perspectivas dos clientes, processos internos, funcionários e sistemas ao sucesso financeiro em longo prazo.

Uma vez estabelecidas as metas financeiras e as metas com relação ao cliente, como por exemplo, aumento de 35% nas vendas; a organização deve identificar objetivos e medidas para seus processos internos como aumento de vendas, de produção e novos produtos.

Uma das dificuldades surge no momento de obter os indicadores e suas metas (históricas e projeções (e como calcular as projeções)). A seguir temos alguns indicadores sugeridos por (BACK, 2002):

BACK, R.S. Um método para definição de indicadores de desempenho aplicado à gestão de projetos de sistemas de informação. Dissertação da UFRGS, Porto Alegre, 2002

Recentemente, uma norma sobre gerenciamento de portfolio foi lançada pelo Project Management Institute2 com orientações importantes para melhorar os resultados dos projetos selecionados por uma organização, e em especial que estejam alinhados aos objetivos estratégicos desta. Quando se trata de atingir resultados alinhados aos objetivos estratégicos um referencial a ser seguido é o método de Balanced Scorecard 3. Assim sendo, um modelo para alinhamento do gerenciamento do portfolio de projetos aos objetivos estratégicos para uma organização empreendedora deve ser baseado na gestão do BSC.

O Balanced Scorecard (BSC) constitui uma valiosa metodologia adotada por empresas que desejam não apenas mensurar, mas também obter elementos que proporcionem condições de acompanhar o desempenho e auxiliar na revisão de metas e estratégias de ação.

Assim, o BSC além de preservar os indicadores financeiros como a síntese final do desempenho gerencial e organizacional, também incorpora um conjunto de medidas mais genérico e integrado que vincula o desempenho sob as perspectivas dos clientes, processos internos, funcionários e sistemas ao sucesso financeiro em longo prazo.

Uma vez estabelecidas as metas financeiras e as metas com relação ao cliente, como por exemplo, aumento de 35% nas vendas; a organização deve identificar objetivos e medidas para seus processos internos como aumento de vendas, de produção e novos produtos.

Uma das dificuldades surge no momento de obter os indicadores e suas metas (históricas e projeções (e como calcular as projeções)). A seguir temos alguns indicadores sugeridos por (BACK, 2002):

Tabela 1 - Perspectiva Financeira

Tabela 2 - Perspectiva Cliente

Tabela 3 - Perspectiva Processos

Tabela 4 - Perspectiva Aprendizado

BACK, R.S. Um método para definição de indicadores de desempenho aplicado à gestão de projetos de sistemas de informação. Dissertação da UFRGS, Porto Alegre, 2002

Sunday, October 28, 2012

O Coelho e o Caranguejo

Uma vez, o coelho combinou com o caranguejo de fazerem juntos uma plantação de cenouras. Eles trabalharam em harmonia durante vários dias. Primeiro, escolheram as sementes e as plantaram. Depois, cuidaram das pequenas mudas, sempre concordando em tudo. Chegou então a colheita e eles separaram as ramas das cenouras.

Mas os problemas começaram no momento de dividir a colheita. O coelho tentava enganar o caranguejo:

– Olha, temos aqui dois montes: um grande e um pequeno. Você fica com o grande que eu fico com o pequeno.

Mas, vendo que o monte grande era todo de ramas e que no pequeno só havia cenouras, o caranguejo respondeu:

– Ah!, não, obrigado, meu amigo, mas prefiro fazer uma divisão por igual. Proponho dividirmos os dois montes em dois: eu vou dividir e você escolherá, ou então você divide e eu escolho, como você quiser. O que me diz?

– Não, não, não posso aceitar! – respondeu o coelho. – É melhor recuarmos trinta passos e corrermos até os montes. O primeiro a chegar ficará com as cenouras e o outro com as ramas. O que acha?

– Está bem, parece correto – respondeu o caranguejo.

– Bem, finalmente estamos de acordo! – exclamou o coelho. Ele estava contente, pois tinha a certeza de que ganharia: – Estou tão contente com este arranjo – continuou ele – que, se você ganhar, estou decidido a lhe dar as cenouras e as ramas. De acordo?

– De acordo! – respondeu o caranguejo.

– Ah! tem outra coisa – acrescentou o coelho. – Como sei que você é mais lento que eu, proponho que você saia com uma vantagem de dez passos.

– Não, é demais! Não posso aceitar! – respondeu o caranguejo, fingindo não querer se aproveitar do coelho. – Eu é que devo conceder uma vantagem. E ficarei zangado se você recusar.

– Aceito, aceito! – apressou-se em responder o coelho, que não queria contradizê-lo, ansioso em aproveitar a vantagem. Mas, assim que ele deu as costas ao caranguejo, este, tranquilamente, agarrou-se à cauda do coelho com suas pinças, sem que o coelho percebesse.

Quando chegou ao monte de cenouras, o coelho se virou, certo de que o caranguejo ainda estava longe e para ver onde poderia estar. Mas, nesse momento, o caranguejo abriu as pinças e caiu tranquilamente sobre as cenouras.

– Onde você está? – gritou o coelho, todo contente por ter ganho e não vendo o caranguejo em lugar algum.

– Ei! estou aqui! – disse uma voz atrás dele.

O coelho deu um pulo de surpresa e começou a tremer todo, não acreditando em seus ouvidos. Virando-se, deu de cara com o caranguejo diante dele, no alto da pilha de cenouras!

– Pois é! Cheguei primeiro!

Era a primeira vez que o coelho perdia uma corrida. Ficou muito triste, porque não conseguia compreender como o caranguejo poderia ter sido mais rápido.

Em todo caso, foi assim que o caranguejo ganhou as cenouras.

Fonte

O COELHO e o caranguejo. In: COSTA, Flávio Moreira da (Org.). Grandes contos populares do mundo. Rio de Janeiro: Ediouro, 2005.

Friday, October 26, 2012

Estrutura de um Algorimo Genético

(1) Inicialmente escolhe-se uma população inicial, normalmente formada por indivíduos criados aleatoriamente;

(2) Avalia-se toda a população de indivíduos segundo algum critério, determinado por uma função que avalia a qualidade do indivíduo (função de aptidão ou "fitness");

(3) Em seguida, através do operador de "seleção", escolhem-se os indivíduos de melhor valor (dado pela função de aptidão) como base para a criação de um novo conjunto de possíveis soluções, chamado de nova "geração";

(4) Esta nova geração é obtida aplicando-se sobre os indivíduos selecionados operações que misturem suas características (chamadas "genes"), através dos operadores de "cruzamento" ("crossover") e "mutação";

(5) Estes passos são repetidos até que uma solução aceitável seja encontrada, até que o número predeterminado de passos seja atingido ou até que o algoritmo não consiga mais melhorar a solução já encontrada.

Wednesday, October 24, 2012

Colocando a vida em ordem com as dicas de… Bruce Lee

Bruce Lee tem uma história de vida interessante. Além de ter sido um

ícone cultural como o principal responsável pelo início da onda de

interesse ocidental por artes marciais nos anos 60 e 70, ele também

influenciou o cinema no ocidente e oriente, e é visto por muitos como um

modelo na busca da eficiência física e no domínio das artes marciais.

Não é um fato amplamente conhecido fora do círculo dos fãs, mas Bruce Lee também era graduado em Filosofia, pela Universidade de Washington. E a visão adquirida desta forma transpira para seus métodos e mesmo para seus livros de artes marciais. Quem leu o livro “Getting things done” (GTD) e conhece a citação de “mind like water”, sobre buscar ter a mente maleável e adaptável como a água, que simplesmente absorve o que é jogado dentro dela, se agita apenas durante o processo, e logo retorna ao seu estado original, talvez se surpreenda ao saber que Bruce Lee também defendia o mesmo princípio (para quem gosta: “Be formless… shapeless, like water. If you put water into a cup, it becomes the cup. You put water into a bottle; it becomes the bottle. You put it into a teapot; it becomes the teapot. Water can flow, and it can crash. Be water, my friend…”). Aliás, David Allen, o autor do GTD, também era praticante de artes marciais.

E as dicas de filosofia de vida que Bruce Lee registrou, quando analisadas separadamente, podem dar boa inspiração e provocar insights.

Henrik Edberg montou uma pequena coletânea das dicas de Bruce Lee para

colocar a vida em ordem, e eu trago a vocês algumas delas, com a minha

própria interpretação:

Não é um fato amplamente conhecido fora do círculo dos fãs, mas Bruce Lee também era graduado em Filosofia, pela Universidade de Washington. E a visão adquirida desta forma transpira para seus métodos e mesmo para seus livros de artes marciais. Quem leu o livro “Getting things done” (GTD) e conhece a citação de “mind like water”, sobre buscar ter a mente maleável e adaptável como a água, que simplesmente absorve o que é jogado dentro dela, se agita apenas durante o processo, e logo retorna ao seu estado original, talvez se surpreenda ao saber que Bruce Lee também defendia o mesmo princípio (para quem gosta: “Be formless… shapeless, like water. If you put water into a cup, it becomes the cup. You put water into a bottle; it becomes the bottle. You put it into a teapot; it becomes the teapot. Water can flow, and it can crash. Be water, my friend…”). Aliás, David Allen, o autor do GTD, também era praticante de artes marciais.

- O que você está pensando – hoje? Nossos pensamentos, planos e intenções do dia-a-dia devem refletir nossas metas e objetivos de vida, ou de longo prazo. A tendência é que aquilo que nós pensamos ou pretendemos a cada dia sirva de guia ou de limitação para o que podemos alcançar e produzir, e é muito fácil perder a coerência entre o curto e longo prazos. Leia também: Planejamento estratégico: como aplicar à sua vida

- Simplifique. A tendência de quem está procurando melhorar a vida é buscar acrescentar coisas. E pode ser bom, mas muitas vezes não temos o tempo ou a energia para realizar (ou aproveitar) o que buscamos acrescentar. Bruce Lee descreveu a sua visão sobre isso assim: “Não é o acréscimo diário, mas o decréscimo diário. Corte fora o que não for essencial”. Definir o que é essencial depende de cada um, mas o número de pessoas que eu conheço que estão estressadas por tentar fazer muitas coisas ao mesmo tempo só aumenta.

- Aprenda sobre você mesmo observando as suas interações. Ou, como disse Bruce Lee, conhecer a si é estudar a si mesmo em ação com outras pessoas. Como as pessoas interagem com você, ou como reagem à sua presença ou às suas ações, pode ensinar muito a você. Todo mundo já ouviu isso, mas sempre vale lembrar que o que vemos, percebemos e entendemos sobre as outras pessoas pode muitas vezes ser um reflexo do que nós mesmos somos.

- Veja o todo, e não apenas o seu lado. Não divida. Na hora de analisar algo, deixe de lado o posicionamento, a busca de saber quem está certo e quem está errado. Exceto nos momentos em que desejar ser conduzido pelas suas emoções, se você quer compreender algo, não seja a favor ou contra, observe a partir de uma perspectiva externa – conduza seu pensamento e suas emoções.

- Não dependa de validação dos outros. Como disse Lee, “não estou neste mundo para satisfazer as suas expectativas, e você não está aqui para satisfazer as minhas.” E mais: “se exibir é a idéia que um tolo faz sobre a glória”. Depender de validação dos outros é uma busca sem fim, e acaba permitindo que os outros (mesmo sem saber) tenham o controle de como você se sente.

- Seja proativo. Uma coisa é compreender as circunstâncias, e outra é criar oportunidades. É mais difícil não se limitar a seguir o que o resto do rebanho já está fazendo. Mas é mais recompensador, e mais efetivo, liderar e criar a oportunidade de se alcançar os objetivos, apesar das circunstâncias.

- Seja você. Não adianta encontrar modelos e personalidades bem-sucedidas e tentar repetir seus passos. Você precisa ser você mesmo, expressar quem você é, e ter fé – no estilo “eu sou mais eu”. Seja genuíno e autêntico, e defenda quem você realmente é, e não um personagem.

Saturday, October 20, 2012

Wednesday, October 17, 2012

Alta Disponibilidade : O mito dos 99.999%

As

novas demandas dos negócios começam a exigir sistemas 24x7, disponíveis

sete dias por semana, vinte e quatro horas por dia. O tempo que estes

ssitemas podem ficar fora do ar são cuidadosamente definidos e

normalmente utilizam-se métricas que regem os contratos entre as áreas

fins e a área de TI.

Deve ficar claro que o negócio define o nível de disponibilidade necessária pois quanto maior a disponibilidade requerida maior o investimento em infra-estrutura.

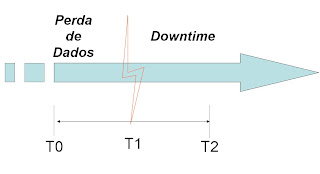

A figura abaixo representa um acidente no tempo T1 ocorrido em um determinado sistema. O tempo decorrido entre T1 e T2 é o tempo de downtime. O tempo T0 é o tempo de perda de dados durante o downtime. Quanto menor o tempo de downtime e menor o tempo de perda de dados maior a disponibilidade do sistema e maior o investimento em tecnologias que permitem a recuperação do site.

Deve ficar claro que o negócio define o nível de disponibilidade necessária pois quanto maior a disponibilidade requerida maior o investimento em infra-estrutura.

A figura abaixo representa um acidente no tempo T1 ocorrido em um determinado sistema. O tempo decorrido entre T1 e T2 é o tempo de downtime. O tempo T0 é o tempo de perda de dados durante o downtime. Quanto menor o tempo de downtime e menor o tempo de perda de dados maior a disponibilidade do sistema e maior o investimento em tecnologias que permitem a recuperação do site.

A

Alta disponibilidade significa que o serviço de TI está continuamente

disponível para o cliente havendo pouco downtime e recuperação rápida. A

alta disponibilidade (HA) e a recuperação a desastres (DR) devem ser

pensadas como um continuum e acontecem em várias camadas , onde cada

camada propicia os níveis de disponibilidade adequado para a camada

superior.

A

Alta disponibilidade significa que o serviço de TI está continuamente

disponível para o cliente havendo pouco downtime e recuperação rápida. A

alta disponibilidade (HA) e a recuperação a desastres (DR) devem ser

pensadas como um continuum e acontecem em várias camadas , onde cada

camada propicia os níveis de disponibilidade adequado para a camada

superior.

A

alta disponibilidade hoje é considerada o principal SLA de qualquer

instalação de DATACENTER. Para se obter um nível de serviço adequado é

necessário que os componentes de toda a solução contribuam para a

obtenção deste nível de serviço.

Quase todo usuário de sistema quando interrogado sobre qual o SLA requerido sempre diz que é 100%, mas sabe-se que para muitas aplicações um SLA menor é mais do que suficiente e economico (ver artigo Porque ILM ? neste blog ). A disponibilidade que é percebida pelo usuário depende da quantidade de indisponibilidades, da duração da indisponibilidade e da quantidade de usuários afetados,A disponibilidade (ou a alta disponibilidade) de um sistema é calculada da seguinte forma:

Quase todo usuário de sistema quando interrogado sobre qual o SLA requerido sempre diz que é 100%, mas sabe-se que para muitas aplicações um SLA menor é mais do que suficiente e economico (ver artigo Porque ILM ? neste blog ). A disponibilidade que é percebida pelo usuário depende da quantidade de indisponibilidades, da duração da indisponibilidade e da quantidade de usuários afetados,A disponibilidade (ou a alta disponibilidade) de um sistema é calculada da seguinte forma:

Onde

A é o grau de disponibilidade expresso em porcentagem, MTBF é o mean

time between failures e o MTTR é o maximum time to repair. Se um sistema

tem MTBF de 100.000 horas (mais que 11 anos) e o MTTR é de 1 hora , o

disponibilidade (A) é de 99.9999 %. Ou seja em 11 anos teremos neste caso 6 minutos de downtime.

Onde

A é o grau de disponibilidade expresso em porcentagem, MTBF é o mean

time between failures e o MTTR é o maximum time to repair. Se um sistema

tem MTBF de 100.000 horas (mais que 11 anos) e o MTTR é de 1 hora , o

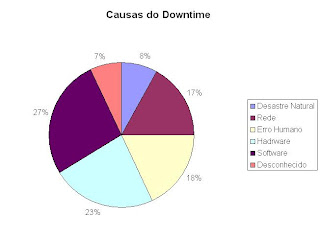

disponibilidade (A) é de 99.9999 %. Ou seja em 11 anos teremos neste caso 6 minutos de downtime.Há uma tendencia que o downtime (tempo que o sistema esta fora do ar) considerado por organizações que atuam 24x7 inclua a indisponibilidade planejada e a indisponibilidade não planejada. O downtime não planejado tem sua fonte principal na falha do software, segundo pesquisa realizada pelo Gartner/Dataquest e mostrada o gráfico abaixo.

A alta disponibilidade alcançada é indicada por métricas como mostrado na tabela abaixo.

É muito comum associar o nível de alta disponibilidade a percentagem de uptime que o sistema permite . Sistemas com cinco noves (99.999%) podem parar cinco minutos e 15 segundos ao longo do ano considerando inclusive as paradas programadas.

É muito comum associar o nível de alta disponibilidade a percentagem de uptime que o sistema permite . Sistemas com cinco noves (99.999%) podem parar cinco minutos e 15 segundos ao longo do ano considerando inclusive as paradas programadas.

Vejamos

o exemplo de um serviço fim a fim baseado em uma aplicação

client/server prometido por um fornecedor com 99.99% de disponibilidade.

Na verdade considerando todo o sistema é muito dificil ter um SLA desta

ordem. Vejamos o processo de realizar uma consulta a esta aplicação

client/server realizada por um usuário (na sua estação de trabalho - o

client). Entre os dois estão a estação do cliente, a rede LAN da

organização, a rede WAN, os servidores, a aplicação e finalmente o storage. Não estamos considerando alguns componentes para facilitar (firewall, switches, etc.)

Para simplificar vamos considerar que existem sete componentes entre o client e o storage.

Se cada componente tiver 99.99% e assumirmos que as falhas não

acontecem ao mesmo tempo , o SLA final da cadeia é de 99.93%

(0.9999*0.9999*0.9999*0.9999*0.9999*0.9999*0.9999) que não representa 52

minutos parados no ano mais sim 6 horas ! That is the question !

Para simplificar vamos considerar que existem sete componentes entre o client e o storage.

Se cada componente tiver 99.99% e assumirmos que as falhas não

acontecem ao mesmo tempo , o SLA final da cadeia é de 99.93%

(0.9999*0.9999*0.9999*0.9999*0.9999*0.9999*0.9999) que não representa 52

minutos parados no ano mais sim 6 horas ! That is the question !Pois bem ! Este papo de sistemas fim a fim com cinco noves que teoricamente ficariam trinta e dois segundos fora do ar por ano é balela ! Outro aspecto importante é que o simples fato de um dos componentes da rede ter um SLA menor dispenca o SLA médio final. É só fazer a conta.

Algumas regras importantes:

1 - Investir em um único componente tem pouco impacto no SLA total;

1.00*.995*.995*.995=98.5% (sai de 99.5% para 98.5%

2- Um componente pouco confiável reduz consideravelmente o SLA total;

0.95*.995*.995*.995=98.5% (sai de 99.5% para 93,6%)

3- Melhor cuidar da cadeia de SLA inteira

0.9975*0.9975*0.9975*0.9975=99%

Referência:

[1]Marcus, Evan & Stern, Hal. Blueprints for High Availability, Second Edition, 2003.

[2]Jorge Luís Cordenonsi, Gerenciamento da Disponibilidade de TI, material disponível na Internet.

Níveis de Alta Disponibilidade

| Disponibilidade (%) | Downtime/ano | Downtime/mês |

|---|---|---|

| 95% | 18 dias 6:00:00 | 1 dias 12:00:00 |

| 96% | 14 dias 14:24:00 | 1 dias 4:48:00 |

| 97% | 10 dias 22:48:00 | 0 dias 21:36:00 |

| 98% | 7 dias 7:12:00 | 0 dias 14:24:00 |

| 99% | 3 dias 15:36:00 | 0 dias 7:12:00 |

| 99,9% | 0 dias 8:45:35.99 | 0 dias 0:43:11.99 |

| 99,99% | 0 dias 0:52:33.60 | 0 dias 0:04:19.20 |

| 99,999% | 0 dias 0:05:15.36 | 0 dias 0:00:25.92 |

Friday, October 12, 2012

Subscribe to:

Posts (Atom)